Co szykuje Google Labs?

21 kwietnia 2009, 11:14Google testuje w swoich laboratoriach nowe rozszerzenie dla wyszukiwarki grafiki. Funkcja "similar image" (podobny obrazek) ma pomóc w uszczegółowieniu naszego tekstowego zapytania za pomocą grafiki.

Wojskowy chip w cywilu

17 kwietnia 2009, 11:10Kalifornijska firma CPU Tech rozpoczęła sprzedaż procesora Acalis CPU872 na rynku cywilnym. Dotychczas tego typu układy były dostępne jedynie dla wojska. Tym, co odróżnia go od innych komercyjnie dostępnych kości, jest specjalny mechanizm umożliwiający zdalne zablokowanie układu, tzw. kill switch.

Realna kosmiczna katastrofa

16 kwietnia 2009, 11:02Hollywood często straszy nas kosmicznymi katastrofami, które zagrażają ludzkości. Przygotowany na zlecenie NASA raport pokazuje jednak, że takie zagrożenie to nie tylko wymysł scenarzystów.

Estrogeny nie pozwalają schudnąć

6 kwietnia 2009, 10:06Estrogeny zmniejszają zdolność kobiet do spalania tłuszczów po jedzeniu. Wg profesora Tony'ego O'Sullivana, autora przeglądu badań, to zapewne dlatego panie skuteczniej magazynują tkankę tłuszczową niż mężczyźni.

Wyliczanie ocieplenia

3 kwietnia 2009, 10:29Stan Kalifornia to jedna z największych potęg gospodarczych świata. Gdyby była niepodległym państwem, znajdowałaby się w pierwszej 10 najbogatszych. Jednak i jego nie ominą skutki globalnego ocieplenia.

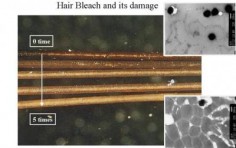

Ekoodbarwiacz

26 marca 2009, 09:43Japońscy naukowcy znaleźli alternatywę dla odbarwiania włosów wodą utlenioną przed właściwym farbowaniem np. na jasny kolor. Wykorzystano enzym z grzybów, który naturalnie rozkłada melaninę.

Botnet na linuksowych modemach

25 marca 2009, 12:21Specjaliści odkryli botnet składający się z modemów i ruterów działających pod kontrolą Linuksa. Został on stworzony przez robaka psyb0t, który działa co najmniej od stycznia bieżącego roku i infekuje urządzenia z Linux Mipsel.

Zapach kobiety faraona

25 marca 2009, 09:39Zespół z Muzeum Egipskiego Uniwersytetu w Bonn analizuje zawartość metalowego słoiczka, w którym najprawdopodobniej Hatszepsut, władczyni z XVIII dynastii, przechowywała swoje perfumy. Gdy uda się określić ich skład, można będzie odtworzyć pierwszy luksusowy zapach sprzed tysięcy lat.

Macintosh poddał się pierwszy

19 marca 2009, 16:06Podczas tegorocznych zawodów hackerskich PWN2OWN, odbywających się z okazji konferencji CanSecWest, systemem, który najszybciej padł ofiarą włamania był Mac OS X. Pokonał go ten sam Charlie Miller, który w ubiegłym roku w ciągu 2 minut włamał się do maszyny z systemem Apple'a. Tym razem włamanie zajęło nie więcej niż 10 sekund.

Gąsienica na leczeniu

18 marca 2009, 09:30Gdy czujemy się chorzy, zażywamy lekarstwa. Podobnie zachowują się szympansy, okazuje się jednak, że do takich zachowań są zdolne również bezkręgowce, a mianowicie gąsienice niedźwiedziówkowatych (Arctiidae).